- Статус

- Offline

- Регистрация

- 22 Ноя 2019

- Сообщения

- 268

- Реакции

- 15

- Покупки через Гарант

- 0

- Продажи через Гарант

- 0

Обратите внимание, пользователь заблокирован на форуме. Не рекомендуется проводить сделки.

В последнее время число банковских афер выросло до такой степени, что уже невозможно оставаться в стороне, игнорируя риски. Киберпреступники становятся все умнее и изобретательнее, когда дело касается взлома с помощью социальной инженерии. Наверняка, каждому из вас хоть раз поступал звонок или приходило сообщение, отправителем которого якобы являлся банк. Ключ к вашей безопасности — умение отличать подлинное сообщение от мошеннических уловок.

Узнайте, какие приемы используют банковские мошенники, а также 10 клише-сценариев, которые они активно применяют в своих злодеяниях.

1. «Подтвердите свою личность»

Сообщение, звонок или электронное письмо с просьбой предоставить конфиденциальную информацию, чтобы «подтвердить», что это вы.

1. «Подтвердите свою личность»

Ваш банк может время от времени отправлять вам сообщения из соображений безопасности в случаях подозрительной активности на вашем счете — но банк никогда не попросит вас подтвердить вашу личность, предоставив секретную информацию по телефону или в виде сообщений.

Если вы сомневаетесь, то не нажимайте на ссылки, не отвечайте на электронные письма, не звоните по каким-либо номерам. Вместо этого позвоните в свой банк по его официальному номеру службы поддержки и убедитесь, что сообщение поступило от них.

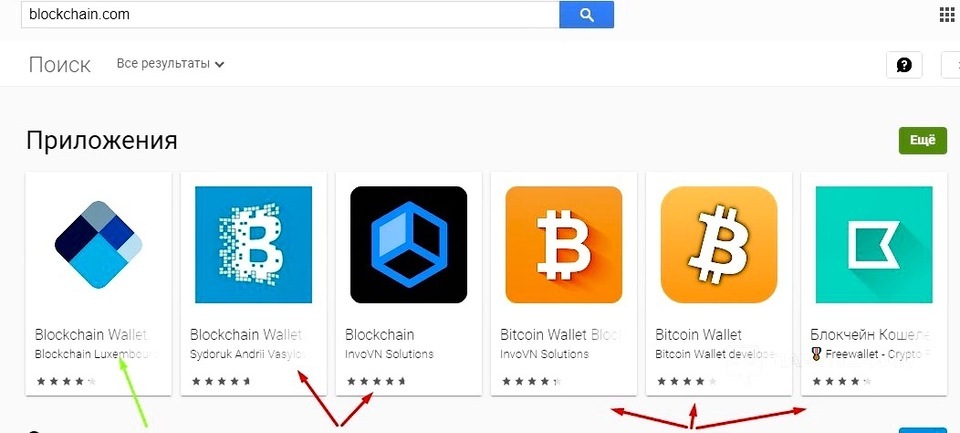

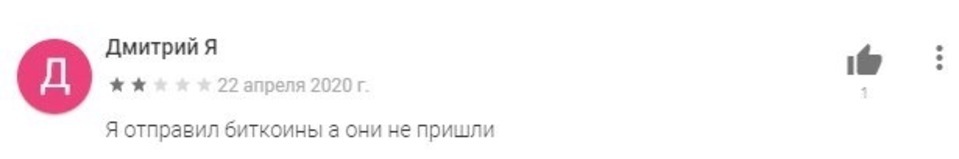

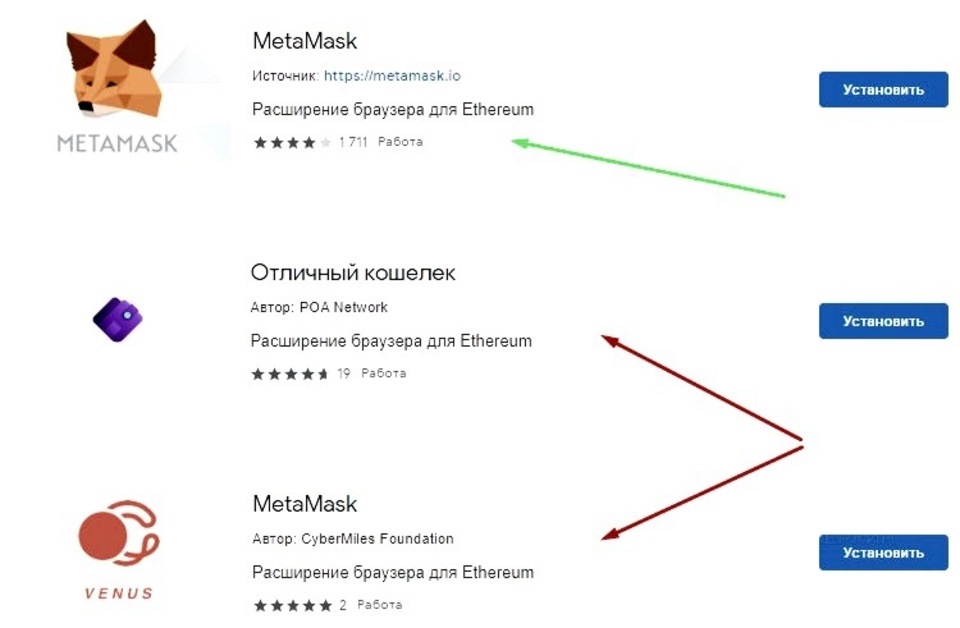

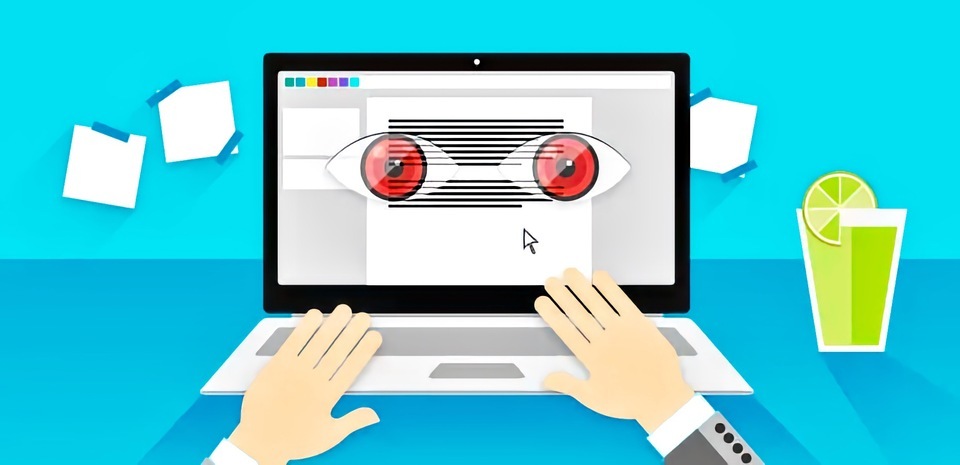

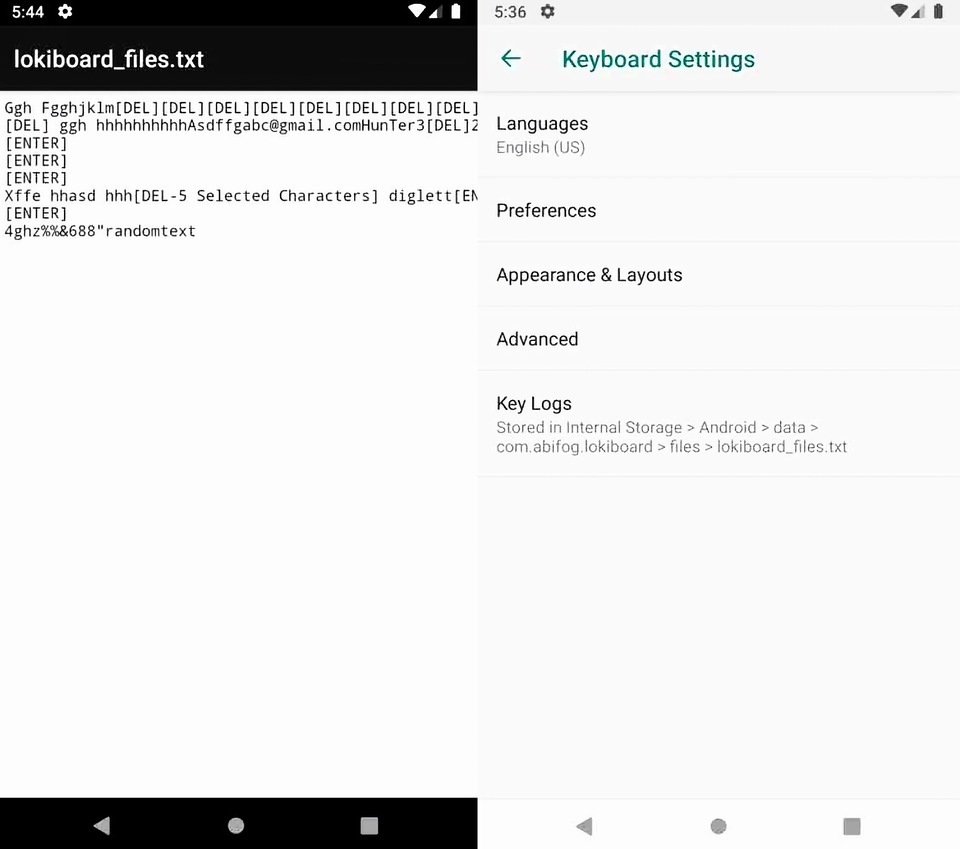

2. «Обновите ваше банковское приложение»

Банки никогда не попросят вас установить или обновить приложение по электронной почте. При загрузке и обновлении всегда используйте официальный магазин приложений в вашем телефоне, избегая всех других источников, потому что, установив приложение из сообщения, ваша система будет скомпрометирована, а учетная запись взломана.3. «Через 30 минут ваша карта будет заблокирована»

Если вам поступило сообщение о том, что ваша карта будет заблокирована, поэтому нужно срочно позвонить на какой-то номер или перейти по ссылке, не спешите это делать. Ваш банк может временно заморозить вашу карту в том случае, если была замечена подозрительная активность или мошенничество. Но банки не сообщают сроки по электронной почте или в сообщениях, тем более не закрывают счета без вашего ведома. Вместо этого, они предпримут необходимые юридические процедуры, и вы будете уведомлены об этом лично. Любое сообщение с дедлайном — фейк. Хакеры создают ощущение срочности и неотложности, чтобы у жертвы было как можно меньше времени на раздумья и проверку подлинности сообщения. В случае подозрительных сообщений звоните только на официальный номер своего банка.4. «Сохраните документ во вложении»

Мошенники с помощью электронных писем распространяют документ зараженный банковским троянцем Emotet. С его помощью злоумышленники получают доступ к данным на устройствах. Как только пользователь откроет такое вложение, Emotet автоматически установится на компьютер, поставив под угрозу все пароли и безопасность.Ваш банк не будет распространять приложения, документы и файлы таким образом — вместо этого попросит скачать из официального магазина приложений или с официального сайта.

5. «Отправили курьера, чтобы забрать вашу неисправную банковскую карту»

Вам поступает звонок от оператора банка, который сообщает, что ваша карта неисправна, поэтому требуется срочная замена. После чего оператор добродушно предлагает отправить курьера, чтобы тот передал новую карту и забрал старую. Когда курьер прибудет, он запросит PIN-код вашей карты в качестве «подтверждения». И вскоре – все ваши деньги волшебным образом исчезнут. Жертвами этого сценария стали тысячи людей — не поддавайтесь на такие аферы.Если ваша карта действительно неисправна, то банк попросит вас лично приехать в офис для решения проблемы.

6. «Продиктуйте, пожалуйста, ваш CVV код»

Старый метод мошенничества, при котором вам поступает звонок либо из «полиции», либо из «вашего банка», где сообщается, что на вашей карте или банковском счёте была обнаружена мошенническая деятельность. Голос по телефону будет спекулировать юридическими терминами, ссылаться на правовые акты, пытаясь внушить вам законность своих действий, а затем мимоходом запросит у вас пароль или другую конфиденциальную информацию.Банки никогда не будут запрашивать такие детали по телефону или в сообщениях. Не поддавайтесь на эти очевидные мошеннические схемы.

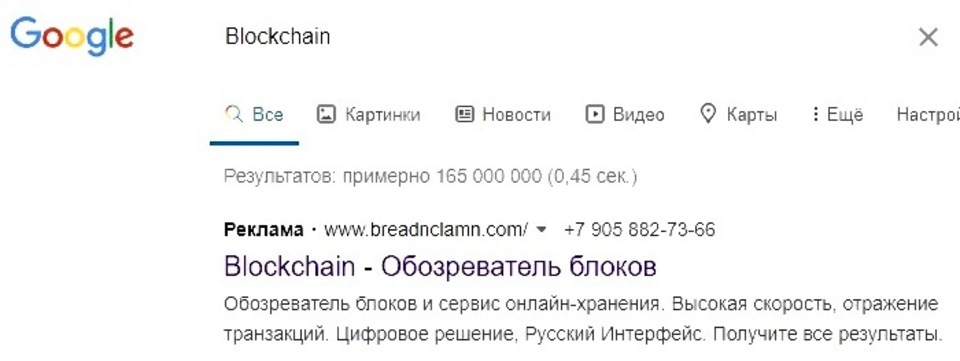

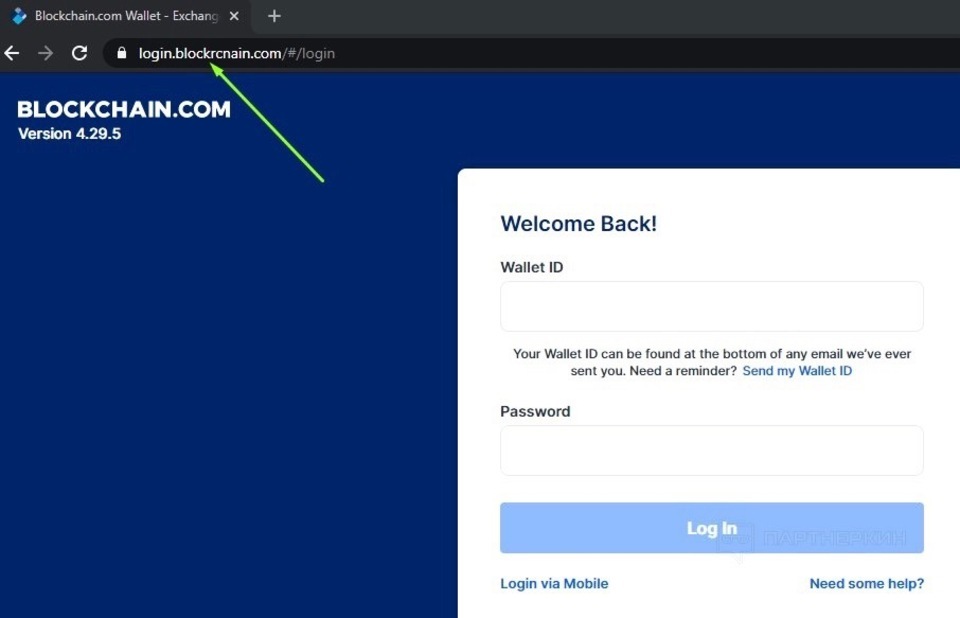

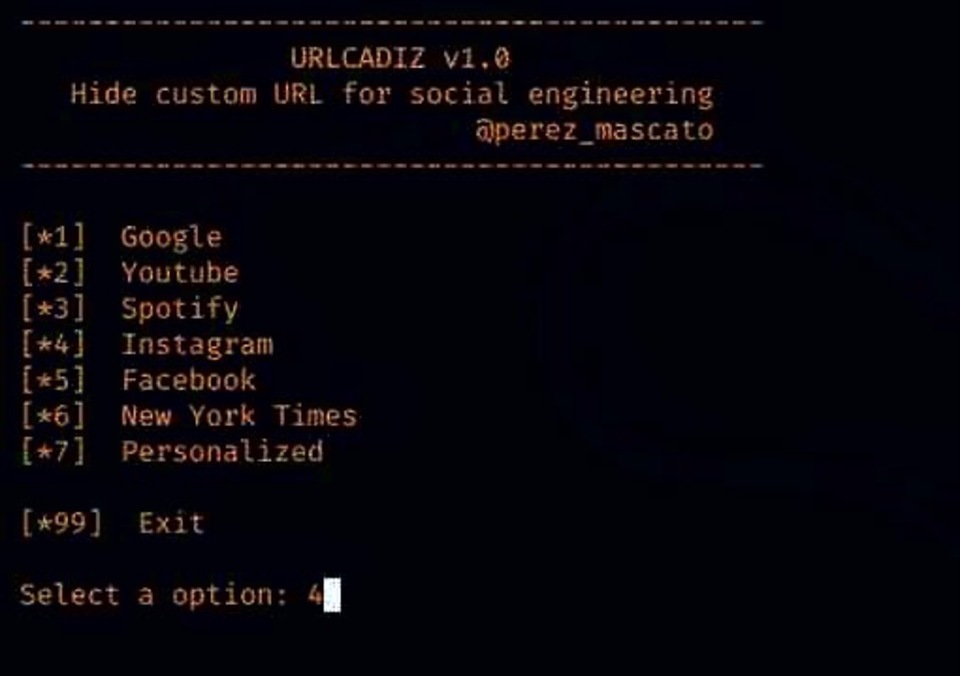

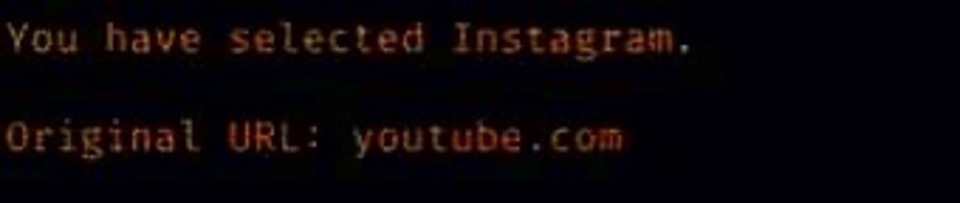

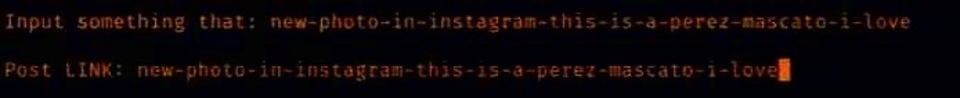

7. Фишинговая страница сайта банка

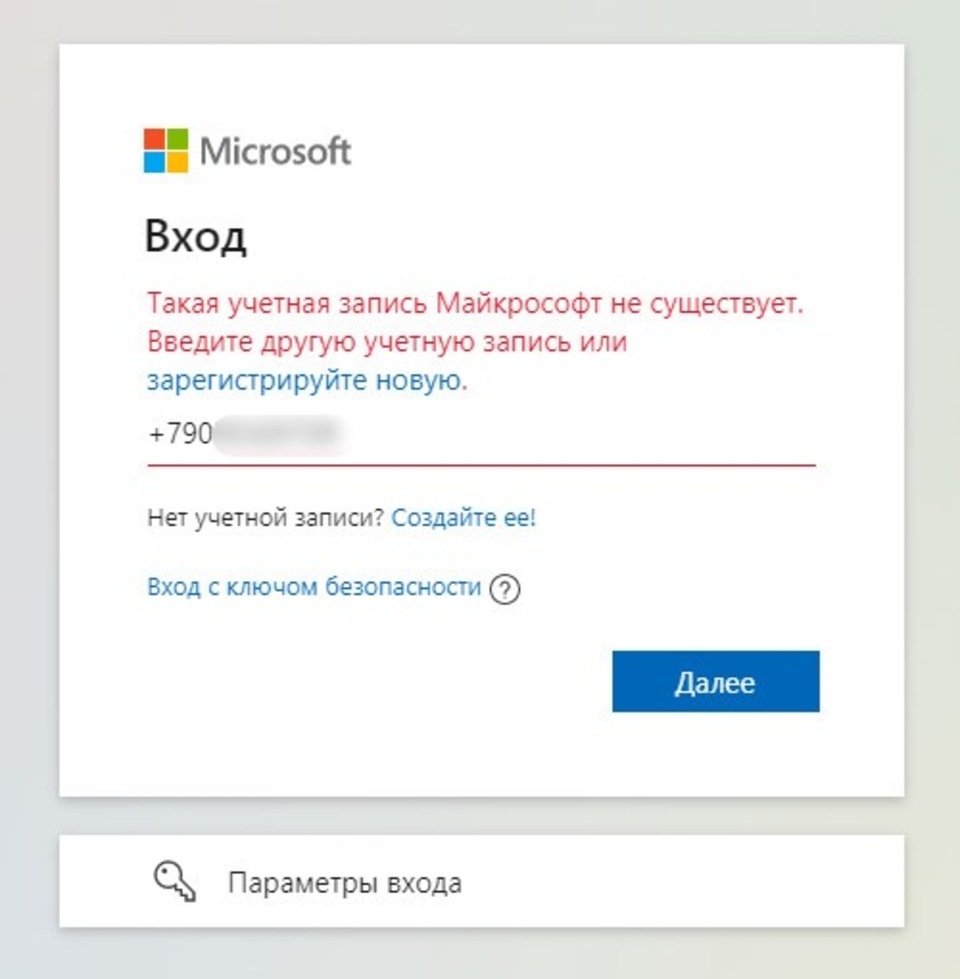

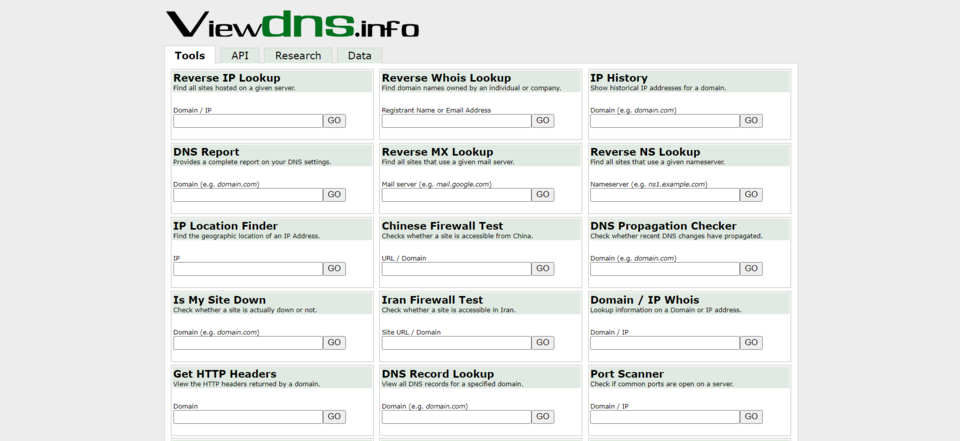

Злоумышленники создают поддельные сайты, которые в точности выглядит как настоящие. Единственная их разница — это URL-адрес, который незначительно отличается. Допустим, вы хотели попасть на сайт ВТБ, но по невнимательности открыли фишинговую ссылку «vtbb.ru» вместо официальной «vtb.ru» — вы оказались на фейковом сайте, который создали мошенники для компрометации банковских карт.Внимательно проверяйте URL-адрес, чтобы убедиться, что это действительно настоящий веб-сайт. Вы всегда можете добавить ссылки на часто посещаемые страницы в быстрый поиск, так вы сэкономите время на проверки.

8. Обращение «Уважаемый клиент» или «Дорогой вашимейл@gmail.com»

Банки всегда будут обращаться к вам по имени и отчеству. Любые электронные письма, начинающиеся с «Уважаемый клиент» или «Уважаемый [адрес электронной почты]», являются поддельными, и в основном представляют собой автоматический спам, используемый для получения персональных данных или распространения вирусов. Не доверяйте ни одному электронному письму с такими очевидным обманом.9. Сообщение с пустым адресным полем или с большим количеством упомянутых имейлов

Если вы получаете сообщение от вашего настоящего банка, оно должно быть адресовано только вам — не только в сообщении, но и в шапке письма. Убедитесь, что электронная почта совпадает с официальной, указанной на сайте.10. Электронное письмо с просьбой подтвердить информацию

Если вы видите сообщение или электронное письмо с просьбой подтвердить какую-либо информациию, закройте его и позвоните в свой банк. Банк никогда не отправит подобных сообщений — в случае подозрительной активности вас попросят связаться с банком напрямую. Не отвечайте на такие письма, вместо этого сообщите о них как о спаме.Заключение

Злоумышленники искусно владеют социальной инженерией и готовы пойти на все, чтобы обманным путем выведать у вас персональную информацию и банковские данные. Их приемы, хоть и являются, на первый взгляд, банальными, уже многие годы оставляют людей без денег на счетах. Попасть на удочку может любой — не только по глупости и доверчивости, но и по невнимательности. Если вы сомневаетесь в законности сообщения или звонка, обратитесь за профессиональной помощью в банк, чтобы защитить себя и свои деньги от банковского мошенничества. На этом все. Будьте внимательны и осторожны!

.gif?updatedAt=1761081649341)

.gif?updatedAt=1761081649415)